Qilin se expande en México en un escenario de ransomware marcado por el regreso de LockBit y la proliferación de nuevos afiliados

Imagen: AndrejZT | https://www.deviantart.com/andrejzt

Por Víctor Ruiz, fundador de SILIKN, Instructor Certificado en Ciberseguridad (CSCT™), NIST Cybersecurity Framework 2.0 Certified Expert (CSFE), (ISC)² Certified in Cybersecurity℠ (CC), EC-Council Ethical Hacking Essentials (EHE) Certified, EC-Council Certified Cybersecurity Technician (CCT), Ethical Hacking Certified Associate (EHCA), Cisco Ethical Hacker & Cisco Cybersecurity Analyst y líder del Capítulo Querétaro de la Fundación OWASP.

El ecosistema del ransomware atraviesa una de las etapas más turbulentas de su historia. Durante el tercer trimestre de 2025 se registró un récord de 92 grupos activos de ransomware y extorsión operando simultáneamente, una cifra inédita que evidencia una fragmentación profunda tras el colapso de grandes organizaciones criminales. Lejos de reducir el nivel de actividad, esta dispersión ha generado un mercado plagado de operaciones efímeras, actores oportunistas y nuevas marcas con presencia fugaz.

Sin embargo, la reaparición de LockBit, uno de los grupos más influyentes antes de su desmantelamiento, plantea dudas sobre si el ecosistema podría encaminarse nuevamente hacia una reconcentración de poder criminal.

De acuerdo con análisis de la unidad de investigación de SILIKN, en el trimestre se divulgaron 1,712 víctimas en 92 sitios de filtración distintos. A pesar de ello, los diez grupos más activos solo concentraron el 48% de las víctimas, lo que confirma una distribución más amplia del poder ofensivo y una pérdida de predictibilidad para los defensores.

El origen de esta dispersión radica en el colapso de organizaciones como RansomHub, 8Base y BianLian. Su desintegración provocó que afiliados — responsables directos de ejecutar los ataques — se reagrupen en células más pequeñas, generando al menos 18 nuevas marcas en un solo trimestre.

Las fuerzas policiales han sido capaces de derribar infraestructura y dominios, pero no de detener a los operadores distribuidos globalmente, lo que facilita su reaparición bajo nuevas identidades. Esta dinámica ha reducido la confianza en el mercado clandestino y derrumbado la tasa de pagos exitosos, que hoy ronda el 33%, debido a dudas sobre la capacidad de los grupos más pequeños para cumplir sus promesas de liberación de claves.

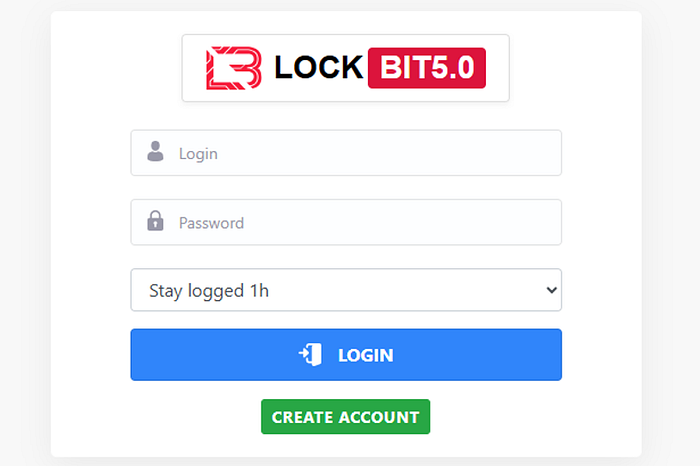

En este entorno, en septiembre, LockBit anunció su regreso con LockBit 5.0, una actualización con variantes para Windows, Linux y ESXi, mejoras en velocidad de cifrado, técnicas avanzadas de evasión y portales de negociación personalizados por víctima.

En su primer mes activo, el grupo ya atribuye al menos 15 intrusiones confirmadas, y su administrador — LockBitSupp — ha resurgido en foros clandestinos reivindicando la reconstrucción del colectivo tras el golpe de la Operación Cronos en 2024. Analistas advierten que este retorno podría atraer nuevos afiliados en busca de estructura, pagos más confiables y mayor alcance, lo que reconfiguraría nuevamente el equilibrio del ecosistema criminal.

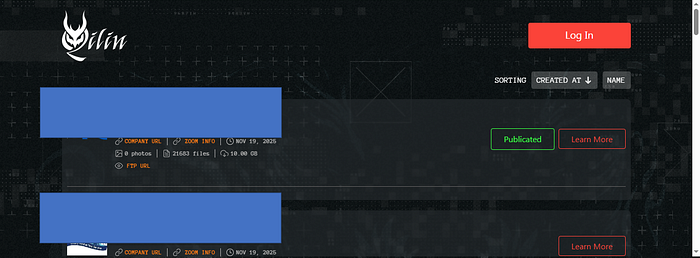

Entre los grupos emergentes, Qilin (también identificado como Agenda) logró colocarse entre los más activos del trimestre con ataques dirigidos al sector financiero en Corea del Sur. Se trata de una organización rusa operando bajo el modelo RaaS desde 2022, que ha logrado crecer reclutando afiliados, con más de 700 víctimas registradas en 2025 y presencia destacada en sectores de salud, gobierno y servicios financieros.

Su malware está desarrollado en Rust y C, diseñado para operar en Windows, Linux y ESXi, y utiliza el modelo de doble extorsión mediante filtración de datos.

En México, al menos tres víctimas confirmadas durante 2025 incluyen:

- Fundidora de Cananea (minería, Sonora — 13 de noviembre)

- Ganadería Revuelta (sector cárnico — 22 de agosto)

- Tecnología Especializada Asociada de México — TEAM (TI — 30 de agosto)

El avance del grupo en territorio nacional evidencia una diversificación geográfica y un claro interés en sectores estratégicos de Latinoamérica.

La dispersión de grandes marcas RaaS vuelve insuficiente monitorear nombres conocidos; ahora la clave es rastrear afiliados, superposiciones de infraestructura y los incentivos económicos que sostienen estas redes distribuidas. El fenómeno se asemeja a modelos descentralizados como finanzas cripto o proyectos de código abierto.

Aunque los golpes policiales han fragmentado la cadena de suministro criminal, no han reducido el volumen total de ataques. De hecho, la posibilidad de una reconsolidación bajo LockBit podría desencadenar campañas más coordinadas y agresivas.

En un escenario donde el ransomware continúa generando pérdidas multimillonarias año con año, el panorama de 2025 reafirma la resiliencia del modelo criminal y su expansión hacia América Latina. Los ataques en México se apoyan en vectores recurrentes como RDP expuesto, phishing y credenciales filtradas, lo que hace imprescindible reforzar la ciberseguridad básica.

La unidad de investigación de SILIKN aconseja no realizar pagos a los atacantes, mantener copias de respaldo verificadas y adoptar medidas de prevención integrales que superen la protección perimetral tradicional, advirtiendo que la velocidad con la que evoluciona el ransomware exige una respuesta defensiva igualmente dinámica.

Para más información, visite: https://www.silikn.com/